هموار کنکور

هموار کنکور به دنبال راهی برای هموار کردن کنکور,کنکوری,تست,جزوه,کتاب,نمونه سوال,مشاوره,روانشناسی,آمنه علیخانی,پادکست,گویندگیهموار کنکور

هموار کنکور به دنبال راهی برای هموار کردن کنکور,کنکوری,تست,جزوه,کتاب,نمونه سوال,مشاوره,روانشناسی,آمنه علیخانی,پادکست,گویندگیپروپوزال امنیت در رایانش ابری

پروپوزال امنیت در رایانش ابری

دسته: کامپیوتر و IT

دسته: کامپیوتر و IT

بازدید: 8 بار

فرمت فایل: docx

حجم فایل: 55 کیلوبایت

تعداد صفحات فایل: 10

در این پروژه سعی داریم مفاهیم ، معایب ، مزایا و امنیت پردازش ابری را بررسی نماییم

قیمت فایل فقط 42,000 تومان

پروپوزال امنیت در رایانش ابری

پروپوزال دانشگاه دولتی

**توجه**

1- این فایل توسط گروه مهندسین برتر(فایل یار) نگارش شده است استفاده از فایل فقط برای خریدار ان مجاز می باشد و هرگونه استفاده برای کسانی که فایل خریداری ننموده اند شرعا حرام و قابل پیگیری حقوقی می باشد.

2-این فایل دارای گارانتی ویرایش یک مرتبه برای خریدار آن می باشد.

در فرمت ورد و قایل ویرایش با فونت نازنین 14 و فاصله بین خطوط یک سانتی متر

بیان مسئله

پردازش ابری[1]به نرم افزار های اینترنتی به صورت سرویس و سخت افزارهای و سرور هایی که در مراکز داده (دیتا سنتر) آن نرم افزار ها را اجرا می نمایند، اشاره دارد. سخت افزار دیتا سنتر و نرم افزار را ابر می نامیم. پردازش ابری یک مفهوم نسبتا جدیدی در عرصه ی فناوری اطلاعات است و در حال گسترش می باشد. ابر در حال نفوذ به تکنولوژی شبیه سازی است. اصل پردازش ابری بر مبنای جدا سازی منظقی بین گره ها است که هر گره به صورت یک ماشین فیزیکی خواهد بود بر خلاف پردازش شبکه ای (Grid Computing) که چند کامپیوتر را به هم متصل می کند تا بتواند یک کامپیوتر بزرگ را برای استفاده در پردازش های حجیم داده ها شبیه سازی کند، در پردازش ابری تکنولوژی شبیه سازی این امکان را می دهد که هر گره به صورت یک ماشین فیزیکی مستقل به کاربر اجازه بدهد تا نرم افزار و سیستم عامل مورد نظر خودش را در آن اجرا کند و برای هر گره سرویس های دلخواه اش را تنظیم نماید.

مجازی سازی در سطح سیستم عامل در سیستمهای ساخته شده در IBM از سالهای دور انجام میشد. به این ترتیب که به یک سیستم عامل اجازه داده شد که از کامپیوترهای فیزیکی با عنوان میزبان برای اجرا کردن سیستم عاملهای مهمان داخل یک محیط شبیه سازی استفاده شود. محیط پردازش ابری را جان مک چارتی[2] ارائه داد. از آن موقع به بعد پردازش ابری در موارد مختلف از جمله در شبکههای بزرگ ATM استفاده شد. تعریف NIST از پردازش ابری: پردازش ابری یک مدل برای ایجاد توان مناسب جهت تقاضای دسترسی شبکه به منابع به اشتراک گذاشته شده است که به سرعت با استفاده از تلاشهای مدیریتی یا سرویسهای تدارک عکس العمل بهینه شده است.

ایده ی پردازش ابری همان تکامل یافته ی پردازش موازی، پردازش توزیع شده و پردازش شبکه ای است. شباهت مختصری بین این ها وجود دارد. پردازش ابری یک پدیده ی نوظهور در علم کامپیوتر است و دلیل این نامگذاری آن است که داده ها و برنامه ها در میان ابری از سرور های وب قرار گرفته اند. ساده تر بگوییم، پردازش ابری یعنی استفاده ی اشتراکی از از برنامه ها و منابع یک محیط شبکه برای انجام یک کار بدون این که مالکیت و مدیریت منابع شبکه و برنامه ها برای ما مهم باشد. در پردازش ابری منابع کامپیوترها برای انجام یک کار استفاده می شوند و داده های مربوط به پردازش در هیچ کدام از کامپیوتر های شخصی ذخیره نمی شوند، بلکه در جای دیگری ذخیره می شوند تا در زمان و مکان دیگری قابل دسترسی باشند.

هدف ها

بررسی امنیت در رایانش ابری .

مطالعه محیط رایانش ابری .

بررسی نگرانی های امنیتی در پردازش ابر از محدوده امنیت داده و جلوگیری از دست رفتن یا نشت داده تا چالش های قوانین سایبری گسترده

قیمت فایل فقط 42,000 تومان

برچسب ها : پروپوزال امنیت در رایانش ابری , امنیت در رایانش ابری , رایانش ابری , محاسبات ابری , تکنولوژی ابری , مقاله رایانش ابری , امنیت در فضای رایانش ابری , پروپوزال امنیت در فضای رایانش ابری , پایان نامه امنیت رایانش ابری , رایانش ابری , پروژه بررسی امنیت پردازش ابری , امنیت رایانش , Security in the Cloud Computing

تکنولژی کارت های هوشمند

تکنولژی کارت های هوشمند

دسته: کامپیوتر و IT

دسته: کامپیوتر و IT

بازدید: 3 بار

فرمت فایل: doc

حجم فایل: 1405 کیلوبایت

تعداد صفحات فایل: 54

تکنولژی کارت های هوشمند

قیمت فایل فقط 5,000 تومان

فهرست مطالب موجود در این مقاله عبارت اند از

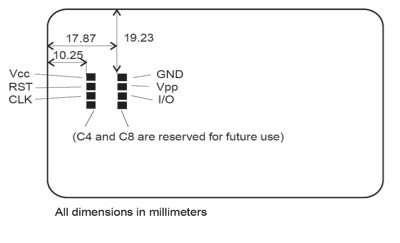

بررسی ساختار و انواع کارتهوشمند

انواع RFID از نظر محدوده فرکانس

امنیت اطلاعات در کارت های هوشمند

بررسی کاربردهای کارتهای هوشمند

کارت و انواع آن

1.کارتهای مغناطیسی :

اولین کارتهایی که بهطور گسترده در زمینه تجارت الکترونیک و به عنوان کارتهای بانکی مورد استفاده قرار گرفت کارتهای مغناطیسی بودند. این کارتها که با قرارگرفتن یک نوار مغناطیسی بر روی کارتهای پی وی سی ایجاد میشوند، به علت محدودیتهای فیزیکی موجود حجم اطلاعاتی زیادی را شامل نمیشوند...

این مقاله 54 صفحه ای در یک فایل word در اختیار شما قرار میگیرد و قابلیت ویرایش دارد.

پشتیبانی : 09194225429

قیمت فایل فقط 5,000 تومان

برچسب ها : تکنولژی کارت های هوشمند , کارتهای مغناطیسی , ارت های هوشمند rfid , دانلود مقاله کارت های هوشمند غیر تماسی , کارت هوشمند غیر تماسی , کارت های هوشمند , مقاله در مورد کارت هوشمند , کارت های ار اف ایدی , کارت هوشمند تماسی , غیر تماسی , هوشمند , کارت , مقاله , تحقیق کارت هوشمند , بلیط الکترونیکی , عابر بانک , کارت عابر بانک , تحقیق کارت تلفن , کارت هوشمند غیر تماسی